Hackerangriff hier, Ransomware-Gruppe da: Wer im IT-Umfeld rumwuselt, kommt an einschlägiger Berichterstattung wohl kaum noch vorbei. Als fleißige Abonnentin der zahlreichen Newsletter der IT-Fachmedien im Allgemeinen und der IT-Security-Redaktionen im Speziellen vergeht für mich mittlerweile kaum ein Tag ohne entsprechende Berührungspunkte. Zudem reihen sich die Informationen über erfolgreiche Cyberattacken wie auch deren Abwehr regelmäßig in die eigenen verfassten Texte ein und der jährliche Besuch der it-sa als Branchentreffpunkt für IT-Sicherheit gehört mittlerweile zum Pflichtprogramm. Trotzdem ist es nochmal was ganz anderes, eine Ransomware-Attacke live zu erleben als nur davon zu lesen oder aus der neutralen Sicht darüber zu schreiben. Dies steht für mich seit dem 25. Februar eindeutig fest.

Vom PR-Redakteur zum Chief Information Officer

An diesem Tag hatte ich die besondere Gelegenheit, einmal hautnah hinter die Kulissen eines Ransomware-Angriffs zu blicken – und zwar in der Rolle des CIO (Chief Information Officers) eines weltweit führenden Herstellers von Autowaschanlagen und Produkten zur Kfz-Pflege. An meiner Seite: Drei weitere Fachredakteure, die sich als Geschäftsführer, kaufmännischer Leiter und CISO (Chief Information Security Officer) des gleichen Unternehmens gemeinsam mit mir der Herausforderung stellen.

Das Szenario

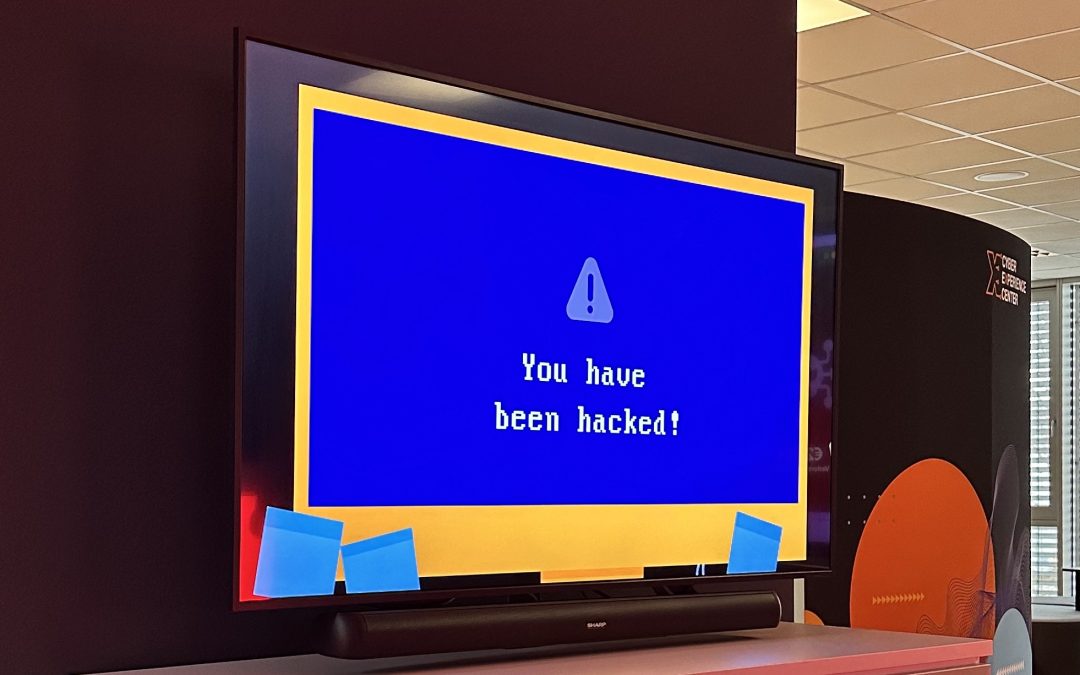

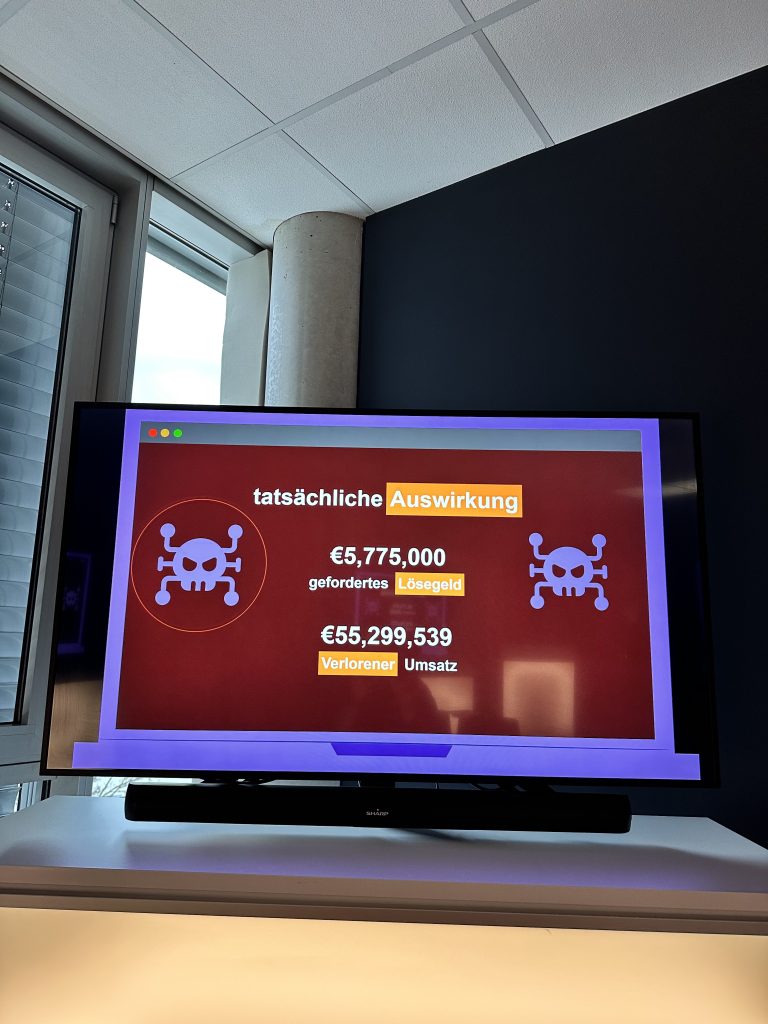

Plötzlich spielen die Bildschirme verrückt und es ist klar: Wir wurden gehackt und die IT-Systeme sind verschlüsselt. Nichts geht mehr. Die Uhr tickt – im wahrsten Sinne des Wortes. Ticktock ticktock ticktock…… Ein allgegenwärtiger Counter weist uns alle darauf hin, wieviel Geld „unser“ lahmgelegtes Unternehmen gerade verliert, während ich mit meinen Mitstreitern noch versuche, die Dimension zu begreifen. Was ist als erstes zu tun? Wer macht was? Wie verteilen sich die einzelnen Prioritäten in dieser Ausnahmesituation?

Während ich mich als CIO auf technische Details konzentriere und überlege, welche Systeme als erstes wieder zwingend online gehen müssen, fragt sich der kaufmännische Leiter zur gleichen Zeit, wie lange die Firma liquide ist, wenn keine Rechnungen geschrieben und verbucht werden können. Derweil treibt der Gedanke an Haftungsansprüche und fehlenden Versicherungsschutz den Puls des Geschäftsführers nach oben. Und der CISO zieht einen Notfallplan aus der Schublade, der vorher noch nie getestet wurde …. auf gutes Gelingen!

In 90 Minuten erhalten wir in der Simulation Einblicke, die man sich in dieser Form wohl kaum durch reines Recherchieren und Lesen aneignen kann. Im Schleudergang tauchen wir in die unterschiedlichsten Aspekte ein, die in einer solchen Ausnahmesituation eine Rolle spielen – flankiert von zahlreichen Details zur aktuellen Bedrohungslage. Und am Ende steht die eine, alles entscheidende Frage: Erpresser bezahlen oder nicht?

Für welche Option wir uns entschieden haben, soll an dieser Stelle ein Geheimnis bleiben. Fest steht: Die Erfahrung im Cyber Experience Center der Orange Cyberdefense GmbH in Augsburg werde ich sicher so schnell nicht vergessen. Und damit bin ich nicht allein, wie der anschließende Austausch untereinander zeigte. Auch alle meine Mitstreiter auf Redaktionsseite mit unterschiedlichstem fachlichem Hintergrund fanden diese Erfahrung äußerst spannend.

Erlebnis schafft Verbindung

Kein Zweifel: Wem es gelingt, Themen und Produkte erlebbar zu machen – egal wie abstrakt diese auch sein mögen – hat die Nase vorn. Ich kann auf jeden Fall behaupten, dass ich inzwischen anders auf Meldungen über IT-Angriffe schaue und ganz neue Perspektiven gewonnen habe, was meiner täglichen Arbeit sicher nicht schadet.

Wer mehr über das Cyber Experience Center von Orange Cyberdefense in Augsburg erfahren möchte – hier geht es zur aktuellen Pressemeldung.